Un modo di dire sempre più comune negli ultimi anni definisce i dati come il petrolio del futuro. E non c’è dubbio sul fatto che questi siano un asset di primaria importanza. Ecco perché la protezione dei dati aziendali oggi interessa tutti: si tratta di difendersi da un rischio concreto e sempre più presente.

Protezione dati aziendali: perché è un bisogno?

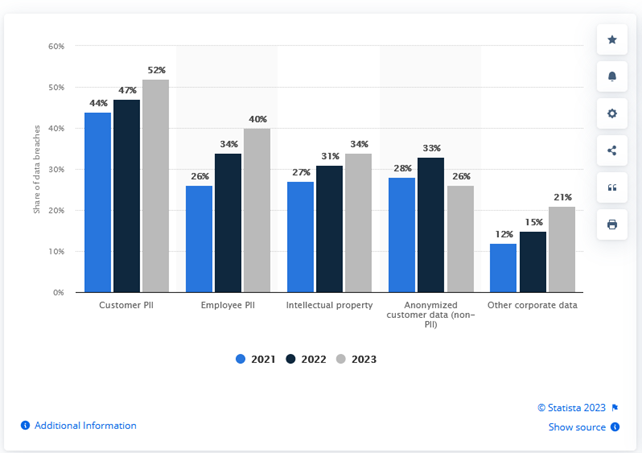

Per capire la necessità di proteggere questo tipo di asset è necessario osservare il panorama generale. Per esempio, secondo una statistica, la quantità di dati aziendali compromessi aumenta di anno in anno, con l’eccezione dei dati dei clienti anonimizzati, per ovvie ragioni di appetibilità sui mercati sommersi. Bisogna sottolineare come, accanto ai dati personali di clienti e impiegati, sia sotto attacco anche la proprietà intellettuale.

In questo scenario, si configurano due filoni distinti della protezione dei dati aziendali: uno legato alla loro conservazione, ovvero la protezione da incidenti, l’altro legato alla loro tutela, ovvero alla protezione da intrusioni di varia natura. La lista di consigli per la sicurezza delle informazioni seguente cerca di coprire, per quanto possibile, entrambi gli aspetti.

Sette consigli per ottenere una buona protezione dei dati

Quali sono le principali buone pratiche per la difesa dei dati aziendali? Anche se non è possibile individuare una soluzione universale o ricette sempre valide, questi consigli costituiscono una sorta di prima difesa, con la finalità di mettere l’impresa al riparo dai pericoli più comuni, in attesa di definire una strategia di cybersecurity consistente o di integrare la protezione dei dati con i servizi di cyber security esistenti.

I backup sono fondamentali

La soluzione più pratica per mettere al sicuro i dati aziendali è averne diverse copie. Per quanto questa affermazione sia semplicistica, si tratta di una pratica che non trova ancora riscontro sufficiente. Idealmente, il backup dovrebbe essere realizzato in più versioni, salvato su diversi supporti, e conservato anche in un luogo diverso. Un modo empirico per spiegarlo è la regola 3-2-1: conservare tre versioni del backup, su due media diversi, di cui uno fuori sede.

Oggi, inoltre, è fondamentale che si disponga sempre almeno di un backup realizzato in modalità immutabile (W.O.R.M. write once read many) in modo da essere resilienti agli attacchi distruttivi come il ransomware.

Responsabilità condivisa e formazione

All’interno di qualsiasi filiera di sicurezza, le persone sono fondamentali. Per questo è importante che sia chiara per tutti l’importanza di tutelare i dati aziendali, facendo il giusto uso delle password, gestendo i dati secondo le linee guida e contrastando adeguatamente fenomeni di phishing o social engineering. Condividere la responsabilità e formare il personale è un passaggio fondamentale perché la sicurezza entri a fare parte della cultura aziendale.

Assessment periodici, meglio se continuativi

Oggi è necessario attestare periodicamente lo stato della sicurezza digitale dell’azienda. Modifiche ai processi, nuovi servizi implementati, ma anche le mutate condizioni esterne come l’arrivo di una nuova minaccia, infatti, possono rendere improvvisamente non sicura una infrastruttura che lo era fino a poco tempo prima. Ancora più saggio è non limitarsi ad eseguire assessment calendarizzati, ma utilizzare un ciclo virtuoso di valutazione delle vulnerabilità e di implementazione delle misure correttive, che sia effettuato in continuo.

Controllo accessi e autenticazione avanzata

Tutti gli asset aziendali, dati compresi, dovrebbero ricevere un costante controllo di accessi e privilegi. Una delle principali cause della fuga di informazioni sono le condivisioni fuori controllo. Inoltre, per ragioni analoghe, l’accesso degli utenti è preferibile che avvenga attraverso metodi di autenticazione evoluti, come quella a due fattori, in modo da ridurre il rischio di accessi non controllati. Il cloud spesso è la soluzione al problema della condivisione incontrollata dei dati.

Zero trust e “Assume Breach”

Si tratta di due temi fondamentali per la gestione moderna della sicurezza. Adottare una politica Zero Trust significa non dare mai scontato che un utente, un servizio, un endpoint abbiano accesso automatico o garantito a una risorsa, ma che sia sempre necessario verificarne la liceità.

Allo stesso modo, l’approccio Assume Breach insegna che è necessario approcciare la protezione dei dati aziendali come se una falla di sicurezza sia sempre non solo possibile, ma addirittura probabile. Solo in questo modo, infatti, è possibile mantenere sempre il livello di attenzione necessario.

Segmentazione

Il tema della segmentazione nasce all’interno delle reti locali, con un assunto molto semplice: separando gli asset aziendali in diverse reti per funzione o area di competenza, si evita di esporre ogni altra zona a rischi in caso di attacco. Un principio simile si può estendere a tutte le risorse, per esempio suddividendo l’accesso ai dati per funzioni e ruoli.

Aggiornamento

Ricordiamo che i sistemi devono essere costantemente aggiornati, in particolare per quanto riguarda patch e fix proposti dai produttori. In un mondo in cui le minacce zero day sono sempre più frequenti, la tempestività nell’applicare i correttivi è la prima linea di difesa.

Protezione dati aziendali: l’attenzione è la prima difesa

Come possiamo notare, il denominatore comune di questi consigli è la proattività: per proteggere i dati aziendali oggi è fondamentale comprendere che la tutela e la difesa devono essere il più possibile mobili e proattive. In altre parole, non è possibile subire la sicurezza, è indispensabile praticarla.

Fonte: